|

1. 安裝申明

1.1. Nagios簡述

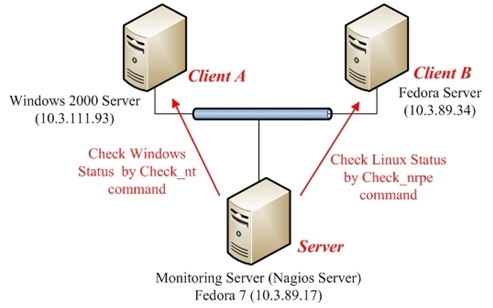

Nagios為知名的遠端主機監看工具,為主從式架構軟體。個中主體可安裝於Linux型功課系統,包括Fedora、Ubuntu及Debian等,另亦可安裝於其他Unix like作業系統,如FreeBSD;而 Nagios偵測Agent,則可安裝於Unix like或Windows主機。詳見圖1。

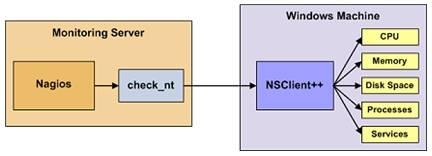

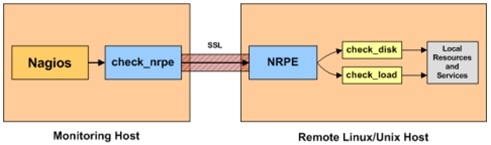

使用Nagios供應給Windows系統之Agent,該Agent稱為NSClient++,連系安裝Nagios監看主機,便可把握Windows系統狀況。運作概念為,由監看主機的Nagios,呼喚本機檢查程式 check_nt,該檢查程式透過安裝在遠端主機的代理程式NSClient++,取得相幹系統資訊,以後再回傳給Nagios,並顯現於Web介面上。

圖1:利用Nagios監看Windows系統狀態示意

資料來曆:[2]

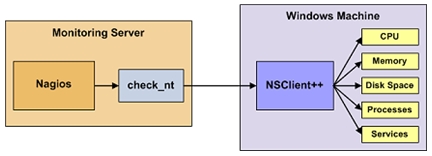

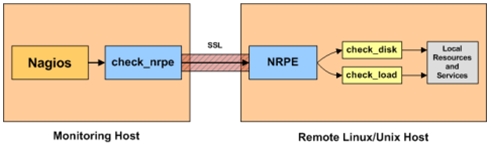

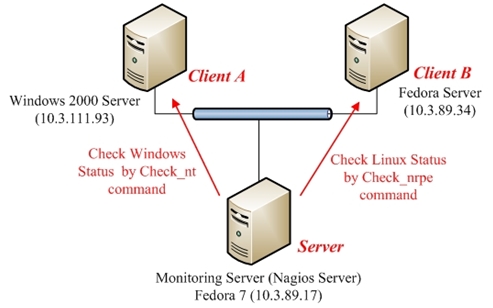

至於Nagios提供給Linux主機的偵測Agent,則稱為NRPE,其架構示意圖與Windows主機相似,詳見圖2。

圖2:利用Nagios監看Linux系統狀況示意

資料起原:[3]

1.2. 系統架構

本文展現的系統架構,使用1部Fedora功課系統主機,同時監看Windows與Fedora主機。其系統架構與IP位址,詳見圖3。

Server伺服器之IP 10.3.89.17。

遠端Windows主機Client A之IP 10.3.111.93。

遠端Linux主機Client B之IP 10.3.89.34。

其中Fedora主機作為Monitoring Server。

圖3:測試系統架構

以下安裝步調首要分成幾項:先安裝Nagios於Monitoring Server,接著安裝Nagios Agent 於Windows主機上,再安裝Nagios Agent於Linux主機,最後離別於3部主機上,進行相幹溝通設定,以完成監看需求。

1.3. 安裝Nagios伺服器

1.3.1. 確保系統相依套件

利用Nagios系統監看架構之安裝中,名為Nagios套件乃安裝Monitoring Server上,即本文採用的Fedora主機。而Nagios可否正常安裝與使用,其套件必需先存在於系統上,包括: Apache作為Web介面用處;GCC編譯器作為編譯Nagios套件原始碼用處;GD函式庫作為圖形顯示用途。而在Fedora系統中,以以下指令安裝套件:

表1 Nagios相依套件安裝

|

套件名稱

|

安裝指令

|

|

Apache套件

|

yum install httpd

|

|

Gcc編譯器

|

yum install gcc

|

|

Glibc函式庫

|

yum install glibc glibc-common

|

|

GD函式庫

|

yum install gd gd-devel

|

|